CONFIGURACIÓN DEL MODEM (TELMEX)

1. Entrar a la configuración del dispositivo.

Para entrar a la configuración primero debemos o

tenemos que estar conectados a la red del modem

que se va a utilizar, y para conectarnos nos pide la contraseña “6740970XXX”, ya una

vez conectados se colocara la siguiente IP

de la puerta de enlace del mismo, para nosotros será 192.168.1.254 una

vez que entremos se visualizara la siguiente imagen (Configuración del Modem):

2.

Cambiar SSID

Dar clic a Red

Domestica----Configuración inalámbrica, solicitara la contraseña del modem “6740970XXX”, se escribe y se da clic en enviar:

Después de hacer esto se visualizara el apartado de

Configurar la red inalámbrica con los siguientes módulos: Identificar la red,

Seguridad inalámbrica, Filtrado Mac y Configuración Adicional. Otra opción es

dar clic en Modificar Configuración, el cual se encuentra del lado derecho de

la página (Ver imagen del inciso 1). Y para cambiar el SSID nos iremos al modulo

de Identificar la red, aquí se muestra el nombre con el cual diferentes

equipos identifican a la red (INFINITUM5394),

la cual se va a cambiar por WAN LAN, como

se muestra a continuación:

Una vez que se cambia el nombre (Nombre de la red) se dará clic en

Guardar, después de hacer esto nos iremos al icono de Red Inalámbrica, y ya ahí

se visualizara la Red WAN LAN y ya

no la red INFINITUM5394 que se identifico al principio:

3.

Cambiar el tipo de seguridad

Aquí nos iremos al modulo de Seguridad inalámbrica. En esta

opción (Autentificación) encontraremos

diferentes tipos de seguridad, donde la predeterminara será WEP-Open, como

se muestra en la siguiente imagen:

Los diferentes tipos de seguridad se

definirán a continuación:

4.

Ocultar la red.

Ø WEP-Open o WEP abierta.

El equipo cliente puede conectarse a la red sin ninguna autentificación. Sin

embargo, la red sigue siendo encriptada, por lo que para hacer uso de ella, el

equipo debe tener acceso a la clave de cifrado o llaves. Este acceso puede ser

en forma de claves de cifrado reales almacenados en su ordenador o mediante la

introducción manual de una contraseña.

Ø WEP-Shared

o WEP compartida. Consiste en que el punto de acceso

encripta un texto con una clave compartida y se lo envía a la máquina que

quiere conectarse a la red. Esta máquina al recibir el texto lo desencripta con

la misma clave que el punto de acceso y le reenvía el texto desencriptado. Si

el texto coincide se admitirá esa máquina en la red.

Ø WPA-PSK. Le

permite a la máquina inalámbrica Brother el asociarse con puntos de accesos

utilizando el método de codificación TKIP o AES. El TKIP (Protocolo de integridad de claves temporales) consiste en el cambio dinámico mientras se utiliza el sistema y eso hace más segura a la red.

Ø WPA-EAP/ Protocolo de autenticación

extensible. Se emplea para el intercambio de

mensajes durante el proceso de autenticación. Emplea la tecnología de servidor

802.1x para autenticar los usuarios a través de un servidor RADIUS (Servicio de

usuario de marcado con autenticación remota).

Después

de conocer la definición de cada uno de

los tipos de seguridad, seleccionaremos WPA-PSK

ya que llegamos a la conclusión de que este tipo de autentificación es más

seguro que la WEP por el tipo de cifrado que maneja y por el protocolo TKIP, también se elegirá una

de las dos opciones (Utilizar clave de

encriptación predeterminada/ Utilizar clave de encriptación personalizada),

en nuestro caso tildamos la primera opción , finalmente se da clic en Guardar, como esta en las

siguientes imágenes:

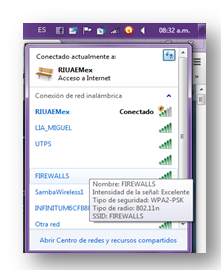

Aquí solo NO se tildara la opción

de Habilitar Difusión SSID y se dará

clic en Guardar, como la imagen 2:

Una vez que se guarden los cambios realizados, se verificara que en realidad la red no sea visualizada por otros equipos, así como se muestra en la imagen:

5.

Ver si soporta filtrado MAC o filtrado IP.

El modem soporta Filtrado MAC inalámbrico, el cual restringe a los dispositivos inalámbricos su conexión

a nuestra puerta de enlace mediante sus respectivas direcciones MAC, esto se efectuara

siempre y cuando se habilite esta opción. También se puede permitir el acceso a

cualquier dispositivo inalámbrico cuya dirección MAC este en la lista de DISPOSITIVOS PERMITIDOS, y por otro lado

está la opción de DISPOSITIVOS BLOQUEADOS,

los cuales son agregados de manera manual dando clic en Agregar manualmente nueva dirección MAC a la lista, como lo muestra

la siguiente imagen:

6.

Direccionamiento de puertos TCP y UDP.

Dar clic en Bloqueo de intrusos----- Configuración de bloqueo de intrusos, se

visualizara la siguiente pantalla:

Aquí daremos clic en Agregar una nueva aplicación definida por el usuario, enseguida saldra la siguiente

pantalla, la cual nos solicita un nombre y un protocolo (TCP ó UDP). Si se

desea agregar una aplicación, se llena el

puerto/intervalo, mientras las otras opciones se dejan en blanco, se da clic en AGREGAR DEFINICIÓN, una vez hecho esto de da clic en ATRÁS.

Esto mismo se realiza al elegir el protocolo UDP, y

una vez creadas las definiciones, estas se visualizaran en la Lista de definiciones, donde se pueden QUITAR cuando usted lo requiera

necesario:

Y así se crea la definición que deja abiertos los

puertos para su uso en una máquina de la red, solo resta seleccionar nuestra

máquina, seleccionar la aplicación que hayamos creado a la Lista

de aplicaciones alojadas y finalmente

se da clic en ACEPTAR.

Recomendaciones para una mayor seguridad.

- Ocultar su red de la manera que explicamos anteriormente pues de este modo otros dispositivos que estén en búsqueda de redes no podaran visualizar la red de nuestro modem.

- Hacer uso del Filtrado MAC, ya que de esta manera usted podrá restringir o bloquear el acceso a su red mediante las direcciones MAC.

- Usar una seguridad WPA-PSK, ya que con este tipo de seguridad no es tan fácil de acceder a la red debido a la encriptación que emplea.

- Usar una contraseña que contenga letras mayúsculas/minúsculas y números, eso sí fácil de recordar.

No hay comentarios:

Publicar un comentario